En France, 61 % des particuliers déclarent avoir été victimes d’au moins une cybermalveillance en 2024 . Et 73 % reconnaissent avoir déjà reçu une tentative d’hameçonnage. » – (Étude IPSOS / Cybermalveillance.gouv.fr)

La cybervigilance ne se résume pas à l’installation d’un simple antivirus ; elle repose avant tout sur la capacité de chacun à identifier les dangers pour mieux s’en prémunir.

On nous dit souvent : « Je ne suis pas très à l’aise avec l’informatique… j’ai peur de faire une bêtise. » Bonne nouvelle : la cybervigilance n’est pas réservée aux experts. Avec un peu de méthode et les bons réflexes, on évite la majorité des problèmes et c’est exactement ce que nous allons voir ensemble dans cet article.

La cybermalveillance, c’est quoi exactement ?

La cybermalveillance regroupe tous les types d’infractions commises par voie numérique : email frauduleux, piratage de compte, faux support technique, rançongiciel…

Pour y faire face, notre entreprise Equilateral, propose une approche pédagogique visant à décrypter les mécanismes des attaquants.

Il existe des dizaines de formes de cybermalveillance différentes (plus de 48 référencées sur cybermalveillance.gouv.fr), mais elles ont toutes un point commun : La manipulation.

Le vrai moteur de toutes les attaques : La manipulation. Le pirate cherche à provoquer chez vous la peur, l’urgence, la curiosité ou la confiance. Et c’est là que tout se joue

Les formes de cybermalveillance : comprendre les menaces

Les cybercriminels utilisent une variété de méthodes pour soutirer des informations ou de l’argent. Voici les plus courantes que nous avons identifiées :

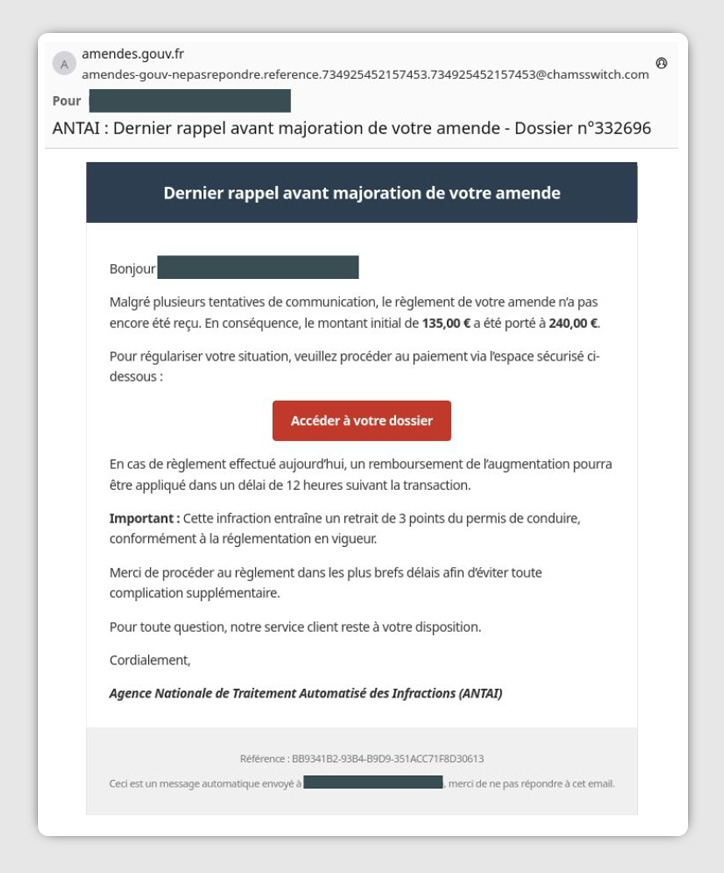

1. Le phishing (hameçonnage)

En quoi ça consiste ?

Vous recevez un email ou un SMS qui semble provenir de votre banque, des impôts, d’un service de livraison ou d’un fournisseur d’énergie. Le message vous invite à cliquer sur un lien ou à renseigner des informations personnelles. Tout est fait pour que l’expéditeur paraisse légitime logo, mise en page, ton officiel. Mais derrière cette apparence soignée se cache une tentative de vol de données.

Dès qu’on vous demande de cliquer sur un lien par email ou SMS,

activez votre mode « suspicion »

L’objectif :

Vous inciter à communiquer vos coordonnées bancaires, donner votre mot de passe, ou ouvrir une pièce jointe infectée.

Les signaux d’alerte

- Message très alarmiste (“Votre compte va être bloqué !”)

- Forte charge émotionnelle (peur ou au contraire bonne nouvelle inespérée)

- Adresse mail légèrement différente de l’originale

- Lien légèrement différent du site officiel

Nos conseils :

- Ne cliquez jamais sur un lien reçu par email ou SMS.

- Allez directement sur le site officiel via votre navigateur.

2. Le piratage de compte en ligne

En quoi ça consiste ?

Un pirate tente de deviner ou de forcer votre mot de passe pour s’introduire dans votre boîte mail, vos réseaux sociaux ou vos espaces administratifs. La méthode est souvent automatisée : des milliers de combinaisons sont testées en quelques secondes. Une fois l’accès obtenu, il peut agir discrètement pendant des semaines consultant vos documents, récupérant vos contacts ou réutilisant vos identifiants sur d’autres plateformes.

L’objectif :

Récupérer vos contacts, vos documents, vos mots de passe et vos données personnelles.

Nos conseils :

- Utiliser un mot de passe fort (au moins 12 caractères, mélant chiffres, lettres, majuscules et caractères spéciaux)

- Activer la double authentification (2FA)

- Utiliser un gestionnaire de mots de passe comme Bitwarden (gratuit et open-source)

3. L’arnaque au faux support technique

C’est l’une des arnaques les plus impressionnantes.

En quoi ça consiste ?

Tout commence par un blocage soudain de votre écran. Une alarme retentit, un message alarmant s’affiche : « Votre ordinateur est infecté, appelez immédiatement ce numéro. » La mise en scène est soigneusement orchestrée pour provoquer la panique. Au bout du fil, un faux technicien souvent très convaincant va tout faire pour obtenir un paiement, un accès à distance à votre machine, ou vos coordonnées bancaires. Nous sommes déjà intervenus chez des personnes qui avaient payé plusieurs centaines d’euros… pour rien.

L’objectif :

Vous extorquer un paiement, un accès à distance à votre machine, ou vos coordonnées bancaires

Nos conseils :

Aucune entreprise sérieuse ne bloque votre ordinateur avec une alarme.

Si ça arrive :

- Ne pas appeler

- Éteindre l’ordinateur

- Prendre du recul

- Appeler un professionnel de confiance

4. Les rançongiciels (ransomwares)

En quoi ça consiste ?

Un fichier téléchargé par inadvertance, une pièce jointe ouverte trop vite et c’est tout votre ordinateur qui se retrouve bloqué. Un message apparaît, réclamant une somme d’argent en échange de vos données. Sans sauvegarde, vous vous retrouvez entièrement dépendant du pirate, sans aucune garantie de récupérer quoi que ce soit même en payant.

L’objectif :

Vous réclamer une rançon en échange de vos propres données.

Nos conseils :

- Disposer d’un pare-feu et d’un antivirus

- Mises à jour régulières de votre système d’exploitation

- Sauvegarder vos données régulièrement sur un disque externe ou sur le cloud

La sauvegarde est votre meilleure assurance : suite à une attaque par rançongiciel, sans sauvegarde, vous êtes dépendant du pirate.

5. Les violations de données personnelles

En quoi ça consiste ?

Il arrive qu’un site sur lequel vous avez un compte se fasse pirater à votre insu. Vos informations nom, adresse, numéro de téléphone, email, parfois mot de passe se retrouvent alors dans les mains de cybercriminels, qui peuvent les revendre ou les exploiter pour d’autres attaques ciblées. Le problème : vous n’en êtes souvent informé que des semaines ou des mois plus tard.

L’objectif :

Revendre vos informations ou les exploiter pour d’autres attaques ciblées.

Nos conseils :

- Supprimer les comptes que vous n’utilisez plus

- Changer vos mots de passe régulièrement

- Vérifier la liste des sites sur lesquels vous êtes inscrit qui ont été violés grâce à des outils comme : https://haveibeenpwned.com/

6. Le spam

En quoi ça consiste ?

Le spam désigne ces messages non sollicités qui atterrissent dans votre boîte mail pour vous proposer une offre exceptionnelle, un placement miracle ou un produit révolutionnaire. Si la plupart sont simplement agaçants, certains dissimulent des liens malveillants ou servent de premier contact dans une tentative d’arnaque plus élaborée.

L’objectif :

Vous vendre quelque chose, ou vous attirer vers une arnaque plus élaborée.

Nos conseils :

- Utiliser un logiciel de messagerie comme Outlook ou Thunderbird

- Activer un bon filtre anti-spam

- Ne jamais répondre

7. Les faux ordres de virement (professionnels)

Pour les entrepreneurs ou associations, c’est une arnaque redoutable.

En quoi ça consiste ?

Un email arrive, apparemment de la part de votre dirigeant, d’un fournisseur ou d’un partenaire habituel. Le ton est pressant, la demande claire : effectuer un virement urgent sur un nouveau compte. Tout semble crédible le nom, le contexte, parfois même le style d’écriture. Avec l’intelligence artificielle, ces arnaques existent désormais aussi par téléphone : une voix que vous croyez reconnaître peut très bien être synthétisée.

Signaux d’alerte :

- Urgence inhabituelle

- Changement de RIB

- Fautes d’orthographe

- Mention “confidentiel”

Nos conseils :

- Vérifiez toujours par téléphone via les coordonnées habituelles, ou en direct.

- Ne vous fiez pas uniquement à un appel entrant

La manipulation : le vrai cœur du problème

Le point commun à la majorité de ces attaques est la manipulation psychologique. Les cybercriminels exploitent le cerveau humain pour court-circuiter notre esprit critique :

- Crainte et soulagement : Créer une peur soudaine puis proposer une solution immédiate pour rendre la victime plus docile.

- Urgence et menace : Aucune entreprise ou administration sérieuse ne justifie ses demandes par la menace ou l’immédiateté absolue.

- Familiarité : Utiliser des formules de politesse ou des informations personnelles pour instaurer une fausse confiance.

Règle à retenir : Aucune entreprise sérieuse ne vous met la pression pour obtenir une réponse immédiate.

Réagir en cas d’escroquerie : les étapes clés

Si vous pensez avoir été victime d’une cyberattaque, il est crucial d’agir méthodiquement:

- Prenez du recul : Dans le feu de l’action, éteignez votre ordinateur, raccrochez le téléphone et prenez quelques minutes pour réfléchir posément.

- Faites appel à une personne de confiance : Contactez un professionnel de l’informatique, un proche, ou utilisez le numéro Info-escroquerie (0 805 805 817). (en savoir plus sur info-escroquerie)

- Sécurisez vos finances : Appelez immédiatement votre banquier pour bloquer vos comptes ou votre carte bancaire.

- Signalez et déposez plainte : Utilisez l’outil de diagnostic sur cybermalveillance.gouv.fr et portez plainte auprès des autorités (police ou gendarmerie). Vous pouvez aussi signaler un contenu illicite sur PHAROS, portail officiel de signalement des contenus illicites de l’Internet.

Anticiper : nos conseils pour renforcer votre sécurité

Pour se protéger efficacement, quelques bonnes pratiques simples peuvent être mises en place:

- Mots de passe robustes et gestionnaires : Utilisez des mots de passe complexes et uniques. L’utilisation d’un gestionnaire de mots de passe (comme Bitwarden, une solution open-source) est recommandée pour centraliser vos accès de manière sécurisée.

- La double authentification (2FA) : Activer la double authentification n’est plus une option mais une nécessité pour sécuriser vos comptes. Même si votre mot de passe est découvert, votre compte restera sécurisé.

- Hygiène numérique : Effectuez régulièrement vos mises à jour de système d’exploitation et logicielle, installez un antivirus et un pare-feu et réalisez des sauvegardes régulières de vos données sur des supports externes (disque dur, clé USB) ou en ligne sur le cloud.

- Vigilance au quotidien : Étudiez attentivement l’adresse mail de l’expéditeur et, en cas de doute, ne cliquez jamais sur les liens. Préférez vous rendre directement sur le site officiel via votre navigateur (Firefox, Google Chrome, Safari…).

À retenir :

La cybersécurité n’est pas une question d’intelligence mais d’anticipation des risques.

En résumé

La majorité des cyberattaques reposent sur trois leviers : la manipulation, l’urgence et la peur. Face à un message inattendu, une alarme soudaine ou une demande pressante, la meilleure réaction reste toujours la même :

Soufflez, ne cliquez pas, et vérifiez par un autre canal.

Notre rôle chez Equilateral, ce n’est pas seulement de réparer, c’est aussi prendre le temps de vous expliquer simplement, de sécuriser vos appareils avec vous, de mettre en places un ou plusieurs système de sauvegardes et de récupération de vos données. En installant et en configurant les protections adéquates, vous éviterez la plupart des menaces. Toutefois, rien ne remplacera votre capacité de recul et votre esprit critique.

Besoin d’aide ?

Audit de sécurité à domicile, nettoyage et optimisation, installation d’antivirus et pare-feu, mise en place de sauvegardes automatiques, formation personnalisée. Notre équipe est à votre disposition.

La meilleure protection, c’est la prévention. Et parfois, un simple rendez-vous suffit à éviter des centaines voire des milliers d’euros de dégâts.